wIP2Ban – Brute-Force-Schutz für Windows

Schlanker Windows-Dienst, der angemeldete und abgewehrte Anmeldeversuche aus den verschiedenen Logquellen Ihres Servers in Echtzeit auswertet und IP-Adressen mit zu vielen Fehlversuchen automatisch in der Windows-Firewall sperrt.

Jetzt herunterladen

Beschreibung & Dokumentation

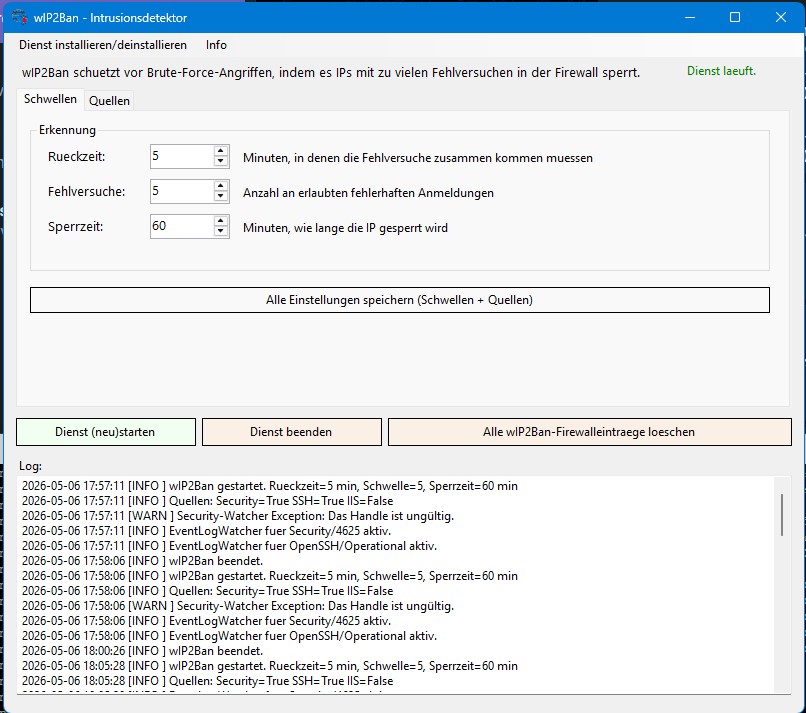

wIP2Ban ist ein schlanker Windows-Dienst, der angemeldete und abgewehrte Anmeldeversuche aus den verschiedenen Logquellen Ihres Servers in Echtzeit auswertet und IP-Adressen mit zu vielen Fehlversuchen automatisch in der Windows-Firewall sperrt. Inspiriert vom Linux-Klassiker fail2ban – aber gebaut für Windows-Server, ohne Drittanbieter-Frameworks und mit grafischer Oberfläche.

Wie es funktioniert

Der Dienst beobachtet Login-Quellen mit dem nativen Windows-EventLogWatcher (push-basiert, also ohne Polling-Overhead). Sobald eine IP-Adresse die konfigurierte Schwelle an Fehlversuchen innerhalb eines definierten Zeitfensters überschreitet, legt wIP2Ban eine Block-Regel direkt über die Windows-Firewall an. Nach Ablauf der Sperrzeit wird die Regel automatisch wieder entfernt.

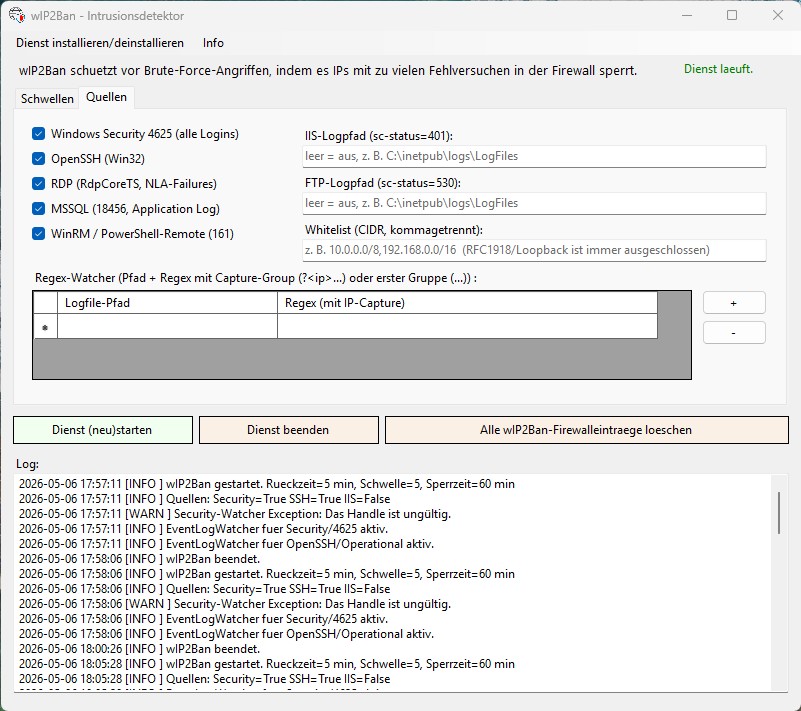

Schutz vor Selbstaussperrung ist eingebaut: Loopback, RFC1918-Netze, Link-Local-Adressen sowie IPv6-Unique-Local werden grundsätzlich nicht gesperrt. Zusätzliche eigene Netze können als CIDR-Whitelist hinterlegt werden.

Was wIP2Ban überwacht

- Windows-Anmeldungen – alle Anmeldetypen über das Security-Eventlog (RDP, SMB, Console, Netzwerk-Logon)

- RDP – direkte Erkennung von NLA-Authentifizierungsfehlern, auch wenn diese nicht im Security-Log auftauchen

- OpenSSH – fehlgeschlagene SSH-Anmeldungen aus dem OpenSSH/Operational-Log

- Microsoft SQL Server – Login-Fehler (Event 18456) inkl. Client-IP

- WinRM / PowerShell-Remote – Authentifizierungsfehler über das WinRM-Log

- IIS – HTTP-401-Fehler aus den W3C-Logs

- IIS-FTP – fehlgeschlagene FTP-Anmeldungen (sc-status 530)

- Beliebige eigene Logfiles – generischer Watcher mit benutzerdefiniertem Regex, für Anwendungen, die ihre eigenen Logs schreiben

Funktionen im Überblick

- Automatische Sperrung mit konfigurierbarer Rückzeit, Schwelle und Sperrdauer

- Whitelist-Schutz für Loopback, lokale Netze und benutzerdefinierte CIDR-Bereiche (IPv4 & IPv6)

- Self-Contained-Build – eine einzelne EXE ohne Abhängigkeit von einer installierten .NET-Runtime

- Grafische Oberfläche mit Live-Log, Status-Anzeige und sofortiger Speicherung jeder Konfigurationsänderung

- Sauberer Windows-Dienst – kein Polling, niedrige CPU-Last, automatischer Neustart bei Crash

- Eingebaute Logrotation ab 5 MB

- Vollständig deutsch lokalisiert

Warum wIP2Ban?

- Nativ für Windows – keine WSL, kein Cygwin, keine Container

- Ressourcenschonend – push-basiert statt Polling, vernachlässigbare Last selbst auf kleinen Servern

- Sofort einsatzbereit – Installer registriert den Dienst mit den richtigen Berechtigungen, alle Standard-Quellen sind aktiv

- Erweiterbar – eigene Logfiles per Regex einbinden, ohne den Code zu ändern

Systemvoraussetzungen

- Windows 10 / Windows 11 / Windows Server 2016 oder neuer

- Administratorrechte für Installation und Ausführung (notwendig für Firewall-Verwaltung und Lesen des Security-Eventlogs)

Download

Kostenlos für private und geschäftliche Nutzung. Keine Gewähr für Fehlerfreiheit.

wip2ban.zip herunterladenHat dir dieses Tool geholfen? Spendier mir einen Kaffee via PayPal